Pour la seconde fois cette année, Windows XP a bénéficié d’une intervention de la part de Microsoft, bien que le système d’exploitation ait été officiellement abandonné en avril 2014. Craignant une nouvelle épidémie de cyberattaques de type WannaCry, comme celle ayant paralysé le monde entier le mois dernier, la société a décidé qu’elle voulait éviter une autre catastrophe en fournissant des mises à jour sur ses plateformes jusqu’ici non –ou plus – prises en charge, dont Windows XP.

Le géant de la tech était resté jusqu’ici plutôt mystérieux sur son désir de fournir plus de patchs correctifs à Windows XP ; alors que des solutions d’urgence avaient déjà été mises en place au cours de la cyberattaque, pour cet OS supposément hors-service. Dans un des deux posts de Microsoft concernant ces nouveaux dispositifs – et communiqués à Forbes avant publication – un passage se détache particulièrement : « Des vulnérabilités ont été identifiées comme importantes. Elles sont à l’origine d’un risque élevé de cyberattaques par des organisations gouvernementales ».

Nous pouvons également y lire : « Pour remédier à ces risques plus élevés que jamais, nous proposons aujourd’hui des mises à jour de sécurité supplémentaires afin de lutter contre de potentielles attaques, similaires à WannaCrypt ».

Alors que Microsoft a nommé WannaCry comme l’élément déclencheur de ce soutien supplémentaire, il se pourrait qu’il ne s’agisse pas là de la seule raison. La NSA a ainsi été récemment victime de fuites, supposément perpétrées par une équipe se présentant comme les Shadow Brokers. La NSA n’a toujours pas confirmé ou infirmé que les fichiers dévoilés été légitimes, même si beaucoup s’accordent à dire qu’ils le sont. L’un des éléments hacké par les Shadow Brokers a en effet, été utilisé par les personnes à l’origine de WannaCry, afin de diffuser très rapidement le ransomware.

D’autres logiciels malveillants – y compris le ransomware UIWIX, le crypteur Adylkuzz et un mystérieux logiciel appelé EternalRocks – ont profité de la vulnérabilité des petites et moyennes entreprises utilisant Windows XP pour se répandre.

Microsoft a refusé de dévoiler plus de détails sur les menaces qui ont rendu ces patchs correctifs nécessaires. « [Microsoft] estime que le risque potentiel pour les clients est suffisamment élevé pour justifier de l’action entreprise aujourd’hui de fournir de nouvelles mises à jour pour ses systèmes toujours actifs et ceux qui n’étaient plus pris en charge jusque-là », a déclaré un porte-parole de l’entreprise.

La multinationale américaine n’a pas non plus souhaité se prononcer sur l’attribution des attaques WannaCry. Des experts de la sécurité de chez Symantec et BAE Systems ont suggéré quant à eux qu’elles avaient été perpétrées par une équipe de hackers liée à la Corée du Nord.

En ce qui concerne les failles, deux sur les douze les plus menaçantes sont particulièrement dangereuses sur les vieux systèmes d’exploitation, a déclaré Windows. D’après une analyse de la Trend Micro Zero Day Initiative (ZDI), parmi les 96 failles abordées par Microsoft aujourd’hui, une est particulièrement similaire à celle exploitée par le malware Stuxnet. Ce logiciel avait été utilisé pour perturber les centrales électriques iraniennes, et sa création a été imputée aux gouvernements américain et israélien.

La seconde semblait avoir le potentiel de provoquer un chaos généralisé dans toute organisation touchée. « Ce type de vulnérabilité est privilégié pour les auteurs de ces malwares, afin de faire le plus de dégâts possibles », a déclaré ZDI.

Les systèmes « abandonnés » bénéficiant de ces patchs sécuritaires incluent : Windows XP, Windows Vista, Windows 8, Windows Server 2003 et Windows Server 2003 R2.

Une épée à double tranchant

Bien que Microsoft soit applaudi pour offrir un soutien aux systèmes non-exploités depuis au moins trois ans, certains se demandent si la firme de Redmond ne pourrait pas subir un sévère retour de bâton.

« Il s’agit d’une épée à double tranchant » a déclaré Alan Woodward, un expert en sécurité du Département informatique de l’université de Surrey (Guildford, Angleterre). « C’est une bonne chose que Microsoft agisse afin d’éviter que de vieux systèmes soient compromis, mais en même temps, on ne peut pas continuer à les sécuriser ainsi à l’infini. Personne ne veut d’un autre WannaCry, mais cette démarche pourrait conduire à un faux sentiment de sécurité ».

Cette intervention peut également traduire la menace des fichiers dérobés par Shadow Brokers, pour Alan Woodward. Début 2017, des rumeurs s’étaient propagées : la NSA aurait averti Microsoft qu’ils feraient mieux de renforcer la sécurité de certains de leurs systèmes, avant que Shadow Brokers ne laissent accès aux fichiers hackés au grand public. La « réparation » de ces vieux OS pourrait indiquer que la NSA redoute d’autres « exploits » de la part de ces mystérieux pirates informatiques.

« Microsoft semble clairement persuadé qu’il faut agir rapidement. Que les utilisateurs en sachent assez pour profiter de ces correctifs est une question tout à fait différente », a ajouté l’informaticien.

« Cela démontre encore une fois à quel point ces outils sont dévastateurs lorsqu’ils sont lâchés dans la nature. Quelque part, je suis persuadé qu’il ne s’agira pas de la dernière attaque de ce type », a conclu Alan Woodward.

Vous avez aimé cet article ? Likez Forbes sur Facebook

Newsletter quotidienne Forbes

Recevez chaque matin l’essentiel de l’actualité business et entrepreneuriat.

Abonnez-vous au magazine papier

et découvrez chaque trimestre :

- Des dossiers et analyses exclusifs sur des stratégies d'entreprises

- Des témoignages et interviews de stars de l'entrepreneuriat

- Nos classements de femmes et hommes d'affaires

- Notre sélection lifestyle

- Et de nombreux autres contenus inédits

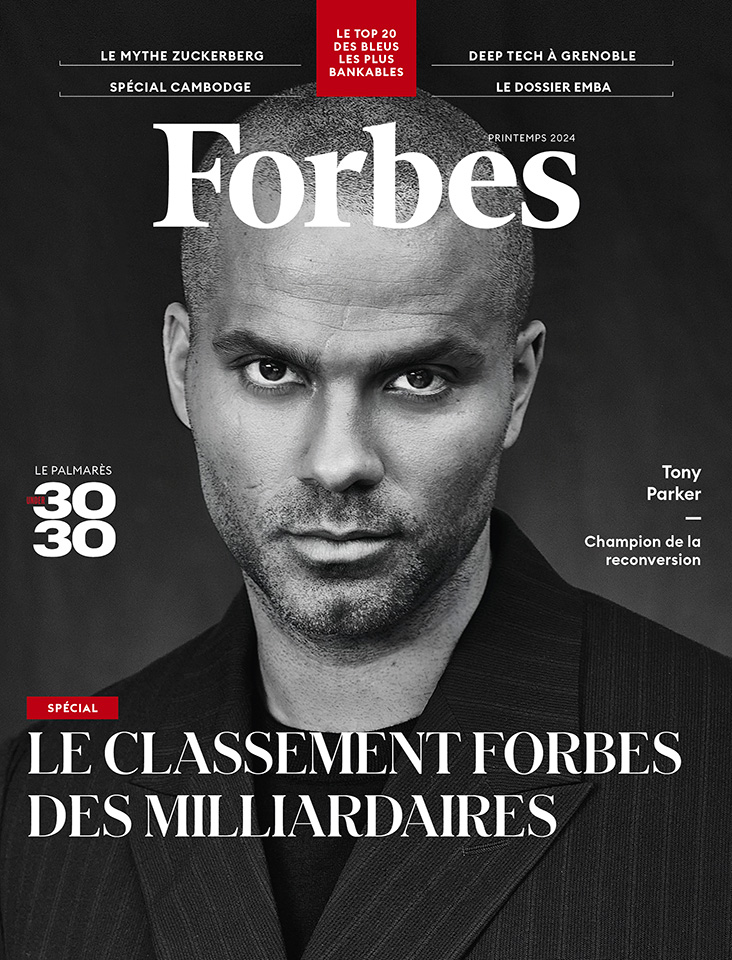

Bill Gates during Sting gives free concert in Bryant Park as part of Microsoft’s release of Windows XP at Bryant Park in New York City, New York, United States. (Photo by KMazur/WireImage)

Bill Gates during Sting gives free concert in Bryant Park as part of Microsoft’s release of Windows XP at Bryant Park in New York City, New York, United States. (Photo by KMazur/WireImage)