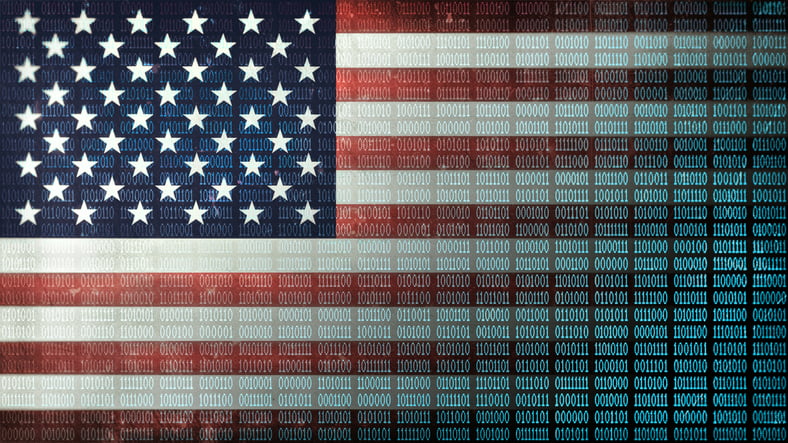

L’éditeur SolarWinds ne semble finalement pas disposer d’un haut niveau de protection puisque sa suite logicielle Orion a récemment été piratée. Les conséquences pourraient être désastreuses sachant que le Département de la Sécurité intérieure des États-Unis, le Ministère de la Justice et le Département de la Défense utilisent tous cet outil.

La dernière attaque d’espionnage contre le gouvernement américain ne se limite pas aux départements du Trésor et du Commerce. Si l’on considère les agences qui utilisent le logiciel qui a servi de rampe de lancement aux pirates informatiques, la brèche pourrait aller droit au cœur du Conseil de sécurité nationale américain.

Les pirates ont réussi à cacher un code malveillant dans une mise à jour logicielle de l’outil Orion. Cet outil est généralement utilisé pour simplifier l’informatique en utilisant un seul panneau pour administrer les différentes parties d’un réseau. Au début de l’année, des pirates informatiques soupçonnés d’être commandités par le gouvernement russe ont réussi à insérer des logiciels malveillants dans des mises à jour d’Orion publiées entre mars 2020 et juin 2020. Selon Reuters, qui a annoncé la nouvelle dimanche, cela a permis aux hackeurs de mettre un pied dans les réseaux des clients et de pouvoir espionner les courriels, voire plus.

Selon un examen des archives publiques, l’éventail des clients du gouvernement américain qui ont déjà utilisé la suite logicielle Orion de SolarWinds est vaste. Le Pentagone est le plus gros client, l’armée de terre et la marine étant des utilisateurs importants. Le ministère des Anciens combattants des États-Unis, qui est fortement impliqué dans la réponse face à la Covid-19, est le plus grand utilisateur de cet outil ces dernières années. En août, il a renouvelé sa licence Orion dans le cadre d’une commande de 2,8 millions de dollars (2,3 millions d’euros). Les Instituts américains de la santé, le ministère de l’Énergie, le Département de la Sécurité intérieure des États-Unis et le FBI font également partie des nombreuses branches du gouvernement américain qui ont déjà acheté l’outil.

La Cybersecurity and Infrastructure Security Agency (CISA) du Département de la Sécurité intérieure des États-Unis est également cliente de SolarWinds, et a acheté pour 45 000 dollars (36 800 euros) de licences en 2019. En revanche, nous ne savons pas si elle utilise cet outil. La même année, le United States Cyber Command a également dépensé plus de 12 000 dollars (9 840 euros) dans les outils de SolarWinds.

SolarWinds, une société cotée en bourse basée à Austin, au Texas, d’une valeur de plus de 6 milliards de dollars (5 milliards d’euros), a sa propre liste de clients, mais n’indique pas les produits que ses clients utilisent. Cette liste comprend plus de 425 entreprises du Fortune 500, tous les principaux fournisseurs de télécommunications américains, les cinq premiers cabinets comptables américains, des centaines d’universités mondiales, la National Security Agency et la Maison Blanche.

L’impact immédiat sera opérationnel. La CISA a recommandé aux organismes civils du gouvernement de cesser d’utiliser SolarWinds Orion. « La compromission des produits de gestion de réseau Orion engendre des risques inacceptables pour la sécurité des réseaux fédéraux », a déclaré le directeur intérimaire de la CISA, Brandon Wales. « Nous demandons instamment à tous nos partenaires, dans les secteurs public et privé, d’évaluer leur exposition à ce compromis et de sécuriser leurs réseaux contre toute exploitation. »

L’attaque aura probablement un impact mondial, selon FireEye, qui a été le premier à admettre la semaine dernière avoir été victime de cette vaste campagne d’espionnage. Le National Cyber Security Centre, une branche de l’agence de renseignement sur les transmissions Government Communications Headquarters, a déclaré qu’il surveillait les retombées de l’attaque. Il recommande également que toute personne utilisant le système SolarWinds s’assure qu’il est installé derrière un pare-feu et déconnecté d’Internet.

« Nous avons été informés que cette attaque a probablement été menée par un État étranger et est censée être extrêmement ciblée et exécutée manuellement, par opposition à une attaque générale à l’échelle du système », a déclaré SolarWinds dans un avis de sécurité, dans lequel l’entreprise demande à ses clients de se mettre à jour avec la dernière version d’Orion.

L’infiltration d’un important fournisseur de logiciels dans le cadre d’attaques dites « de la chaîne d’approvisionnement » s’est révélée fructueuse pour les pirates informatiques dans le passé. Les tristement célèbres attaques de NotPetya, dans lesquelles des logiciels vendus par le fournisseur ukrainien de programmes de comptabilité MeDoc ont été « troyenisés », ont paralysé des pans entiers d’entreprises dans le monde entier avec des logiciels de rançon.

La Russie, pour sa part, a nié les attaques sur Facebook via son compte du ministère des affaires étrangères. « La Russie ne mène pas d’opérations offensives dans le domaine de la cybersécurité », a-t-elle affirmé.

Mise à jour : Des rapports de Reuters indiquent que le Département de la Sécurité intérieure des États-Unis a été victime des attaques. Le Département de la Défense des États-Unis a refusé de commenter, bien que les rapports des médias indiquent que le Pentagone, les National Institutes of Health et le Département d’État des États-Unis ont également été victimes d’infractions.

Le département des Anciens combattants des États-Unis a déclaré : « Le ministère des Anciens combattants se penche sur cette question et n’a pas détecté d’infractions. Cependant, nous mettons SolarWinds hors ligne par excès de prudence. »

Un porte-parole du FBI a ajouté : « Le FBI est au courant du rapport d’aujourd’hui et s’est engagé de manière appropriée, cependant, nous refusons de commenter davantage ».

Article traduit de Forbes US : Auteur : Thomas Brewster

<<< À lire également : EasyJet : Comment Protéger Ses Données Après La Cyberattaque ? >>>

Vous avez aimé cet article ? Likez Forbes sur Facebook

Newsletter quotidienne Forbes

Recevez chaque matin l’essentiel de l’actualité business et entrepreneuriat.

Abonnez-vous au magazine papier

et découvrez chaque trimestre :

- Des dossiers et analyses exclusifs sur des stratégies d'entreprises

- Des témoignages et interviews de stars de l'entrepreneuriat

- Nos classements de femmes et hommes d'affaires

- Notre sélection lifestyle

- Et de nombreux autres contenus inédits

La suite logicielle Orion de SolarWinds victime de piratage. Getty

La suite logicielle Orion de SolarWinds victime de piratage. Getty